DLP I Microsoft Purview For Danske SMV'er Opsætning Og Test

Et enkelt fejlklik kan sende en lønfil til den forkerte modtager. Eller en medarbejder kan kopiere kundedata ind i en AI-chat for at få hjælp. Det sker også i mindre virksomheder, og konsekvensen er den samme: data slipper ud.

Microsoft Purview DLP (Data Loss Prevention) er i praksis en sikkerhedsvagt ved udgangen. Den stopper, advarer eller logger, når følsomme data er på vej det forkerte sted hen. For danske SMV'er kan det være forskellen på "vi håber" og "vi ved".

Samtidig er hverdagen travl. Derfor skal opsætning og test være enkel, og det skal spille sammen med It-support, så brugerne ikke går i stå.

Hvorfor DLP giver mening i SMV'er (også i Århus, Randers og Lystrup)

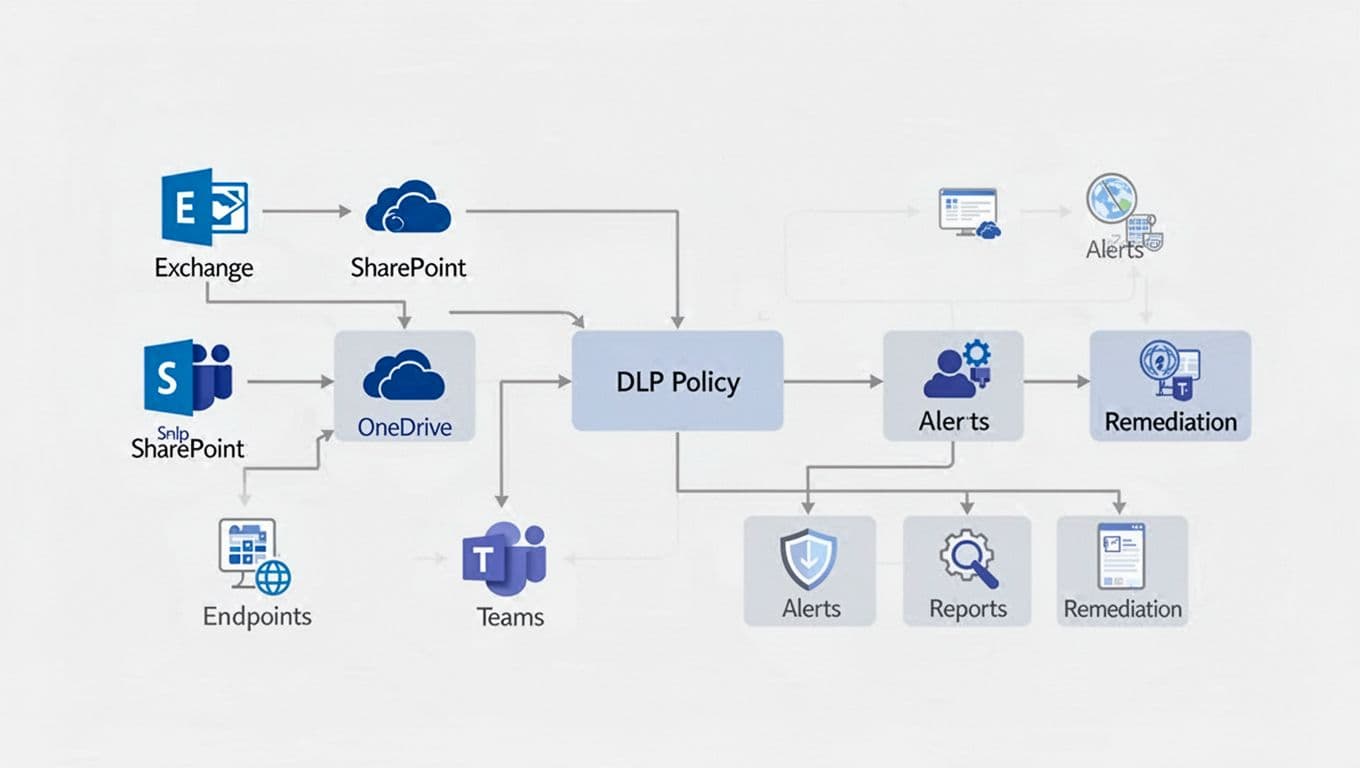

En enkel oversigt over, hvordan datakilder, DLP-regler og alarmer hænger sammen, lavet med AI.

En enkel oversigt over, hvordan datakilder, DLP-regler og alarmer hænger sammen, lavet med AI.

Mange SMV'er har én intern "IT-person" på deltid, eller også ligger ansvaret hos økonomi eller drift. Det fungerer, lige indtil det ikke gør. Særligt når virksomheden vokser, flere arbejder hybridt, og alt ligger i Microsoft 365 .

Typiske IT-udfordringer i SMV'er ligner hinanden:

- Data ligger spredt i OneDrive, SharePoint og Teams.

- Mail bliver brugt som filtransport, især ved tilbud og kontrakter.

- Der er travlt, så man vælger den hurtige løsning frem for den rigtige.

- It-support bliver reaktiv, fordi brande skal slukkes.

DLP hjælper, fordi den gør reglerne konkrete. Ikke som en PDF-politik ingen læser, men som handlinger i hverdagen. Eksempel: "CPR-numre må ikke sendes ud af huset i mail". Det er en klar regel, som kan måles.

I februar 2026 har fokus flyttet sig endnu mere mod AI-brug. Microsoft har udvidet mulighederne, så DLP også kan kontrollere følsomme data i Copilot-scenarier (prompts og svar), og diagnostik er blevet nemmere at tilgå for flere roller. Det betyder, at en SMV hurtigere kan finde årsagen, når noget bliver blokeret, uden at alt skal eskaleres.

Hvis man vil bygge kompetencer internt, kan Microsofts Purview Applied Skills give et godt overblik over compliance-områderne omkring Purview.

Opsætning af Microsoft Purview DLP: en SMV-venlig baseline

Typisk opsætning i et SMV-miljø, hvor compliance skal være praktisk og til at drive, lavet med AI.

Typisk opsætning i et SMV-miljø, hvor compliance skal være praktisk og til at drive, lavet med AI.

En god DLP-opsætning starter ikke med "alt på én gang". Den starter med det, der gør mest skade, hvis det lækker. For danske virksomheder er det ofte CPR, bankoplysninger, løndata, kontrakter og kundelister.

Praktisk tilgang i Purview (kort og driftbart):

- Gå i Microsoft Purview compliance-portalen, og vælg DLP.

- Vælg en template eller en custom policy, afhængigt af behov.

- Vælg lokationer, typisk Exchange, SharePoint, OneDrive og Teams. Tilføj endpoints, hvis I vil styre kopiering og upload fra pc'er.

- Vælg "Sensitive Information Types" (SITs), for eksempel CPR-mønstre og finansdata.

- Start i audit-only (test) og brug policy tips, så brugerne får feedback i Outlook og Teams.

- Afgræns scope, start med få testbrugere og evt. én afdeling.

- Planlæg en enkel proces for håndtering af alarmer, hvem ser dem, og hvad gør man.

Den hurtigste vej til uro er at gå direkte i "block" for hele virksomheden. Start med audit, mål støjen, og stram derefter.

DLP står sjældent alene. Den fungerer bedst sammen med klassificering, labels og kryptering. Hvis I sender følsomt materiale ud, kan I kombinere DLP med krypterede mails. Microsoft har en konkret gennemgang i vejledning til Purview-krypterede mails i Outlook.

For mange SMV'er i Århus, Randers og Lystrup er drift vigtigere end "perfekt design". Her giver det værdi at have NetDK som fast sparringspartner, så opsætningen passer til arbejdsgange, og der er hjælp til IT, når noget ændrer sig.

Test og validering: sådan undgår I at DLP bliver en stopklods

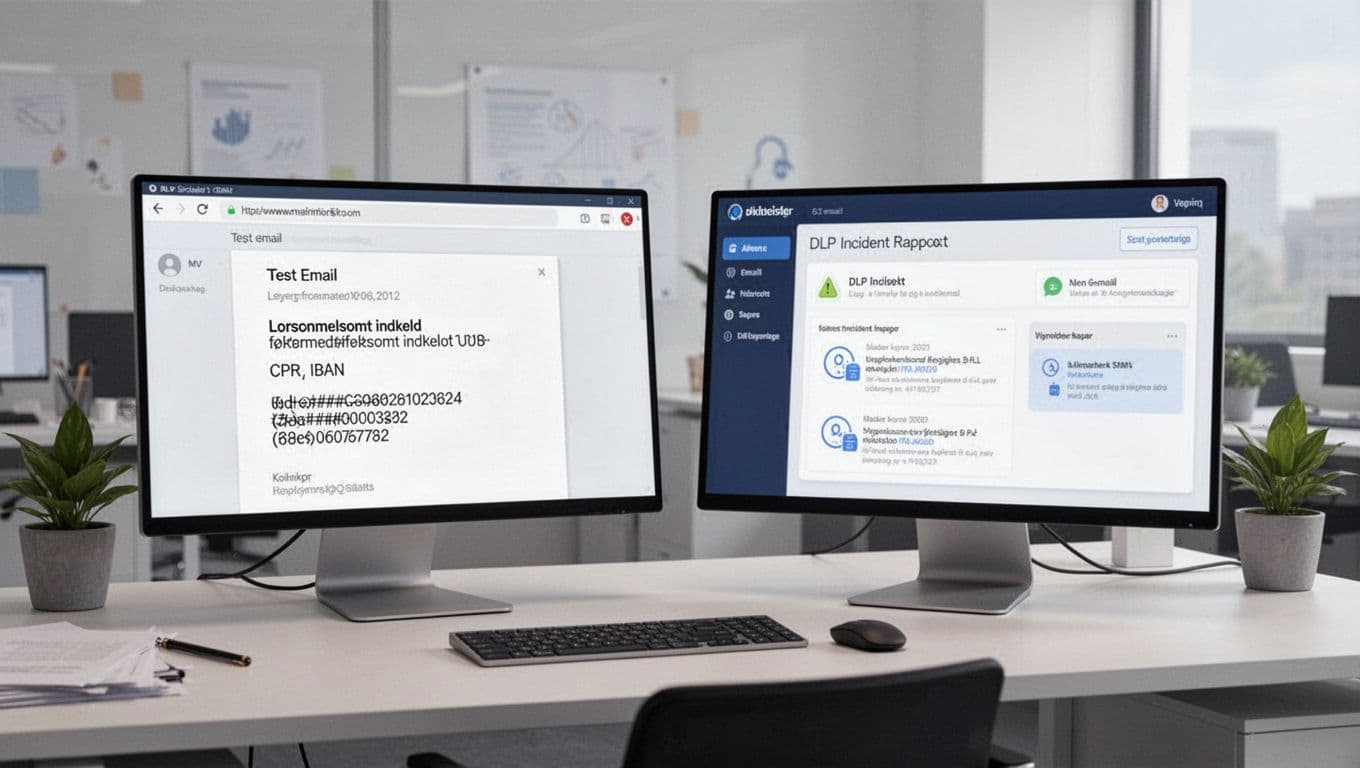

Testsetup hvor man validerer blokering og alarmer uden at bruge rigtige persondata, lavet med AI.

Testsetup hvor man validerer blokering og alarmer uden at bruge rigtige persondata, lavet med AI.

Test er ikke en engangsopgave. Det er den del, der gør DLP brugbar. Målet er færre falske alarmer og klare reaktioner, når noget reelt er en risiko.

Her er et enkelt sæt tests, som de fleste SMV'er kan køre på 1 til 2 uger i audit-only:

| Testcase | Sådan tester I | Forventet resultat |

|---|---|---|

| Mail med CPR-mønster | Send en testmail med et falsk CPR-lignende nummer | Policy tip og log i DLP (ingen blokering i audit) |

| Deling af fil i Teams | Del et testdokument med følsomt mønster | Log, evt. advarsel til bruger |

| Upload til SharePoint/OneDrive | Upload samme testfil til et site | Match i DLP-rapport og evt. alert |

| Copilot-prompt (hvis relevant) | Indsæt "følsom" placeholder i en prompt | Blok eller log afhængigt af policy |

| Endpoint-aktion | Kopiér testdata til web eller USB (hvis endpoints er med) | Log eller blok efter regel |

Efter testperioden skal I tage tre hurtige beslutninger. Hvilke regler bliver til "block". Hvilke bliver ved med at logge. Hvilke skal have undtagelser, fordi de rammer for bredt.

Samtidig skal nogen eje den daglige håndtering. Ellers bliver alarmer støj. Microsoft beskriver principperne for overvågning og håndtering i guide til at overvåge DLP-overtrædelser , og det er værd at kopiere tankegangen over i jeres egen drift.

Her bliver It-support en del af sikkerhed, ikke kun "fix min pc". Når medarbejdere sidder fast, skal de hurtigt videre. Det gælder især, når DLP stopper en handling, og brugeren mangler en god vej frem. Med de rette IT-eksperter kan man justere reglerne, forklare brugerne hvad der sker, og fastholde sikkerheden uden at gøre arbejdet tungt.

Konklusion: DLP skal mærkes mindst muligt, men beskytte mest muligt

Microsoft Purview DLP virker bedst, når den bliver sat op med en smal start, tydelige regler og en rolig testfase. Derefter kan I stramme op, uden at forstyrre driften. For SMV'er i Århus, Randers og Lystrup handler det om at kombinere Microsoft Purview DLP med hurtig It-support , så sikkerhed ikke bliver et stopskilt, men en naturlig del af hverdagen. NetDK kan tage jer fra første policy til stabil drift, med klar rådgivning og hjælp til IT, når det brænder på.