Intune device compliance med færre undtagelser på Windows, macOS, iOS og Android

Illustration af en IT-administrator, der følger compliance på tværs af enheder, skabt med AI.

Illustration af en IT-administrator, der følger compliance på tværs af enheder, skabt med AI.

Mindre og mellemstore virksomheder har sjældent et stort IT-team. Alligevel skal der håndteres managed devices på Windows 10 og 11, macOS, iOS og Android med Microsoft Intune, ofte side om side. Resultatet bliver tit mange undtagelser, flere support-sager og en it-sikkerhed, der afhænger af hvem der sidst rørte enheden.

En device compliance policy i Microsoft Intune gør det mere enkelt. Den sætter klare minimumskrav til enheder, og den kobler kravene til adgang (Conditional Access i Microsoft Entra ID). Tænk det som adgangskontrol ved døren, ikke en skriftlig politik i en skuffe.

For SMV’er i Århus, Lystrup og Randers er gevinsten konkret: færre manuelle fixes i it-support, færre “kan vi lige gøre en undtagelse”, og bedre grundlag for rådgivning om risiko og drift, også når medarbejdere arbejder fra Herning og Silkeborg.

Start med en compliance-model, ikke enkeltregler

En fejl mange ender i: Man bygger compliance som en lang liste af tekniske krav med en enkelt device compliance policy. Det giver hurtigt konflikter på tværs af device platforms, og undtagelser bliver den nemme udvej.

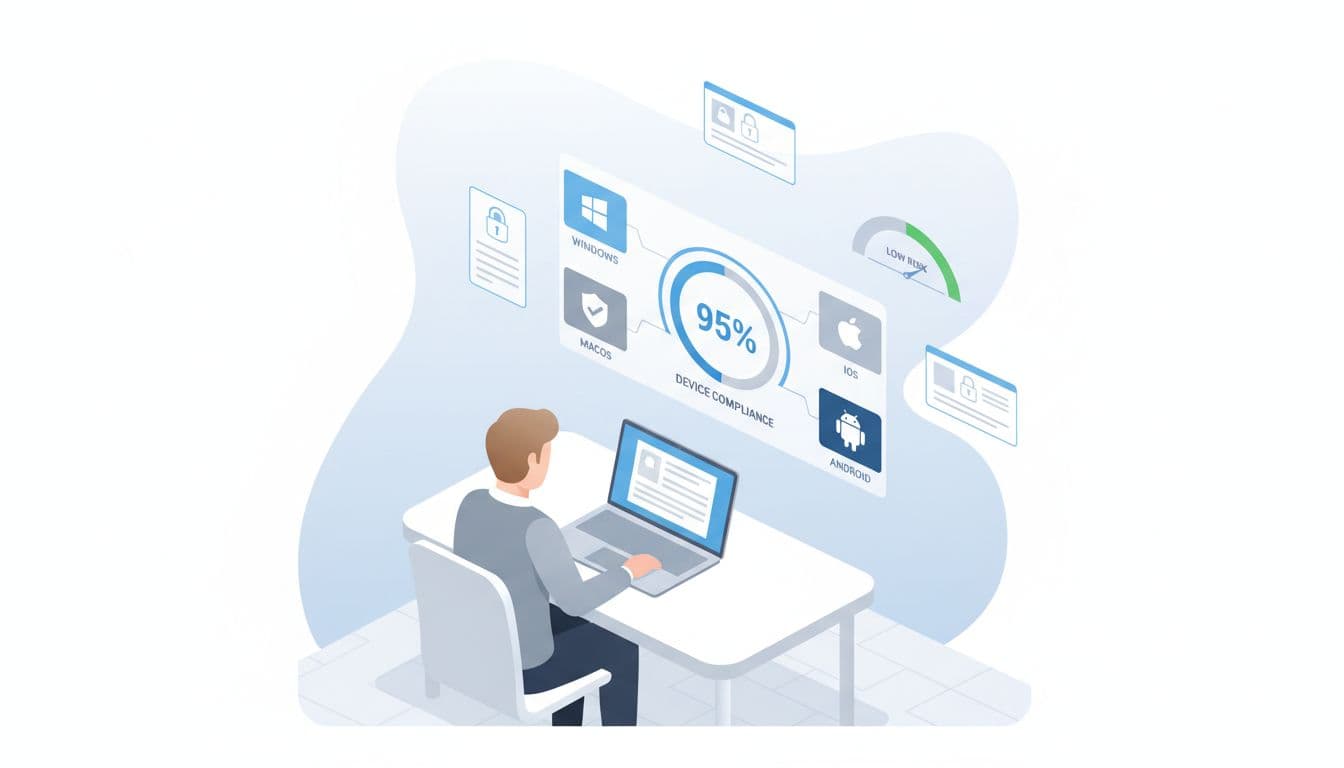

Start i stedet med en model i lag med device compliance policies i Microsoft 365-miljøer med Microsoft Intune. Tre niveauer er ofte nok:

| Niveau | Formål | Typiske brugere |

|---|---|---|

| Baseline | Minimum for adgang til mail og filer | Alle medarbejdere |

| Standard | Skærpet for enheder med kundedata via Conditional Access | De fleste kontorroller |

| High security | Stramt for admin og følsomme systemer med Conditional Access | IT, økonomi, ledelse |

Det vigtige er, at niveauerne er stabile. Hvis “Standard” kræver nyeste OS-version hver uge, så er undtagelser garanteret. Vælg i stedet et realistisk minimum (fx “seneste to større versioner” pr. platform), og brug en rimelig grace period, så brugere får tid til at opdatere før blokering.

Byg modellen op omkring tre ting:

- Enhedstilstand : Kryptering, adgangskode, OS-version, jailbreak/root, firewall, Secure Boot osv.

- Enhedens tillid : Enrollment (MDM), device ownership (Corporate/Personal), enrollment restrictions og evt. integreret trusselsignal. Modellen kan udvides til Linux compliance for specialiserede roller.

- Adgangskrav : Hvilke apps og data må enheden få adgang til, når den er compliant, eller ikke-compliant via Microsoft Intune.

Microsofts egen introduktion til, hvordan device compliance policies hænger sammen med Conditional Access, er et godt referencepunkt: introduktion til device compliance policies.

Når modellen først er besluttet, bliver det nemmere at sige nej til undtagelser med en Intune device compliance-model. Ikke fordi IT “vil bestemme”, men fordi modellen er forankret i forretningens behov.

Diagram af en tier-baseret compliance-model med adgangsregler, skabt med AI.

Diagram af en tier-baseret compliance-model med adgangsregler, skabt med AI.

Byg platformpolitikker der matcher virkeligheden (Windows 10/11, macOS, iOS, Android Enterprise)

Når modellen er på plads, oversættes den til platformpolitikker. Målet er ens principper, ikke identiske settings. Forskellige OS’er kan ikke vurderes på samme måde.

På Windows 10 og 11 handler “få undtagelser” ofte om at vælge krav i en device compliance policy for desktop-platforme, der kan holdes uden løbende håndarbejde: BitLocker Drive Encryption, Secure Boot, Minimum OS version med kontrol via build numbers, en opdateret sikkerhedsbaseline inklusive security patch level, samt krav til Trusted Platform Module for hardware-sundhed. Device Health Attestation sikrer boot-integritet, mens Microsoft Defender for Endpoint leverer trussel-signaler. Microsoft Intune har en oversigt over relevante compliance settings her: Windows compliance settings i Intune.

På macOS er mønstret typisk i Microsoft Intune: FileVault, adgangskodekrav, og en Minimum OS version-grænse der ikke låser ældre, men stadig supportede versioner ude. I februar 2026 fylder certifikater også mere, fordi ACME-support rulles bredere ud for nye Apple-enrollment flows. Det kan reducere certifikatfejl og give færre “min VPN virker ikke” sager. BitLocker Drive Encryption-lignende principper kan inspirere krypteringskrav.

På iOS og iPadOS er klassikeren i en device compliance policy for mobile-platforme at holde kravene simple: passcode, ingen jailbreak, og en Minimum OS version, der passer til virksomhedens apps. Samtidig er der en driftsting, mange overser: app-opdateringer. I starten af 2026 blev krav til Intune App SDK og wrapped apps skærpet, og gamle versioner kan give blokering i fx Outlook og Teams. Brug Intune dashboards til at spotte brugere, der hænger fast, og suppler med App Protection Policy for personlige enheder. Se også Microsofts oversigt over compliance settings: iOS/iPadOS compliance settings i Intune.

På Android Enterprise afhænger alt af enrollment-type. Her kan man ofte vinde meget ved at standardisere på Work Profile eller Corporate-owned med krav til security patch level og build numbers for præcis kontrol. Færre varianter giver færre undtagelser.

En praktisk tommelfingerregel hos NetDK: Hvis en compliance-regel kræver en manuel forklaring hver uge, så er den ofte for stram, eller også mangler der en konfigurationsprofil, der automatiserer forudsætningen.

Færre undtagelser i drift: handlinger, rapporter og disciplin

En compliance-model lykkes eller fejler i driften. Det er her, undtagelser typisk eksploderer, specielt når non-compliant devices ikke håndteres i en automated way.

Start med at definere “hvad sker der, når en enhed ikke er compliant”. Microsoft Intune kan køre tidsstyrede actions for noncompliance (fx advarsel først, derefter blokering), så brugeren får en grace period til at rette op uden at ringe til it-support. Microsoft beskriver mulighederne her: actions for noncompliance i Intune.

Sæt et simpelt forløb, der passer til SMV-hverdagen og device compliance policy:

- Pilot på 10 til 20 brugere (blandet device platform som Windows, macOS, mobil; start med enrollment restrictions).

- Gradvis udrulning pr. afdeling eller lokation (Århus først, derefter Lystrup og Randers).

- Rapportering på “top-fejlårsager” og compliance status via Graph API, ikke kun compliance score; brug Graph API til avancerede dashboards ud over standarden.

- Stram undtagelsesproces (tidsbegrænset, med ejer og begrundelse; automatiser med PowerShell script på Windows).

Undtagelser skal behandles som lån af en nøgle. Den kan udleveres, men den skal også afleveres igen. Det betyder: udløbsdato, alternativ kontrol (fx ekstra MFA, begrænset app-adgang) og en plan for at få non-compliant device tilbage i standard. Brug PowerShell script til custom compliance checks og Graph API til at spore noncompliant status.

Her hjælper det at tænke device compliance policy sammen med adgang. Hvis en enhed har noncompliant status, kan den stadig få adgang til mindre følsomme tjenester via Conditional Access, mens CRM eller økonomisystem kræver “Standard” eller “High security” baseret på compliance status. Det reducerer presset for permanente undtagelser “fordi medarbejderen ellers ikke kan arbejde”. Inkluder Windows Update for Business for at holde 'Minimum OS version' og Microsoft Defender for Endpoint til risk-based compliance status.

For virksomheder med lokalt netværk og Wi-Fi kan compliance også bruges uden for skyen i en automated way, fx til at styre netværksadgang baseret på enhedens status for non-compliant devices. Det er beskrevet konkret i denne gennemgang: netværkspolicies baseret på Intune compliance.

Når det kører med Microsoft Intune, bliver rådgivning mere konkret. I stedet for “vi bør stramme sikkerheden” kan man sige: denne gruppe skal op fra Baseline til Standard baseret på compliance status, og det kræver to ændringer.

Illustration af udrulning og drift med fokus på færre undtagelser, skabt med AI.

Illustration af udrulning og drift med fokus på færre undtagelser, skabt med AI.

Konklusion: standarder giver ro, også når hverdagen presser

En god Microsoft Intune device compliance policy er enkel at forklare og stabil at drive. Den giver færre undtagelser, fordi kravene er realistiske med benchmarks som minimum OS version, build numbers og security patch level, og fordi konsekvenserne er tydelige i adgangsstyringen med compliance status versus noncompliant status.

For SMV’er i Århus, Lystrup og Randers handler det om at få mere ud af Microsoft 365 uden at drukne i drift. NetDK hjælper typisk med at få modellen på plads på en automated way, få den testet i pilot og få den forankret i daglig it-support og it-sikkerhed. Færre undtagelser starter med et valg om standarder i Microsoft Intune, og det valg kan mærkes helt ude hos brugerne i Herning og Silkeborg.